Meltdown and Spectre: Server-Performance bricht ein – Google ist nicht betroffen

Die Prozessor-Sicherheitslücke Meltdown and Spectre beschäftigt uns weiterhin: Viele Hersteller bieten mittlerweile ein Update für die Betriebssystem und Firmware an bzw. viele Anbieter haben diese auch schon aufgespielt. Das sorgt, obwohl es immer wieder dementiert wurde, zu Performance-Problemen, die vor allem die Cloud-Anbieter nun viele Nerven kosten. Google hingegen zeigt sich von der ganzen Geschichte relativ unbeeindruckt.

Google hat die Sicherheitslücke nach eigenen Angaben schon vor Monaten entdeckt und hat gemeinsam mit den eingeweihten Herstellern (und das dürften nur die allernötigsten gewesen sein) seit langer Zeit an Lösungen gebastelt. Da die Lücke aber früher als geplant bekannt geworden ist – das ursprüngliche Embargo lief eigentlich bis zum morgigen 9. Januar – ist nun Eile geboten. Kein Anbieter möchte sich die Blöße geben und am Ende zugeben müssen, Opfer eines solchen Angriffs geworden zu sein.

Wenn die Performance bei den Privatanwendern einbricht ist das vor allem für die Gamer eine schlechte Nachricht, während ein Großteil der Durchschnittsnutzer wohl keinen Unterschied bemerken wird – von den vielen Problemen seit den Updates einmal abgesehen. Problematischer ist es schon für die Betreiber von Rechenzentren oder Cloud-Anbieter, die von der Leistung leben und bei der selbst Einbußen im einstelligen Prozentbereich zu einer großen Herausforderung werden.

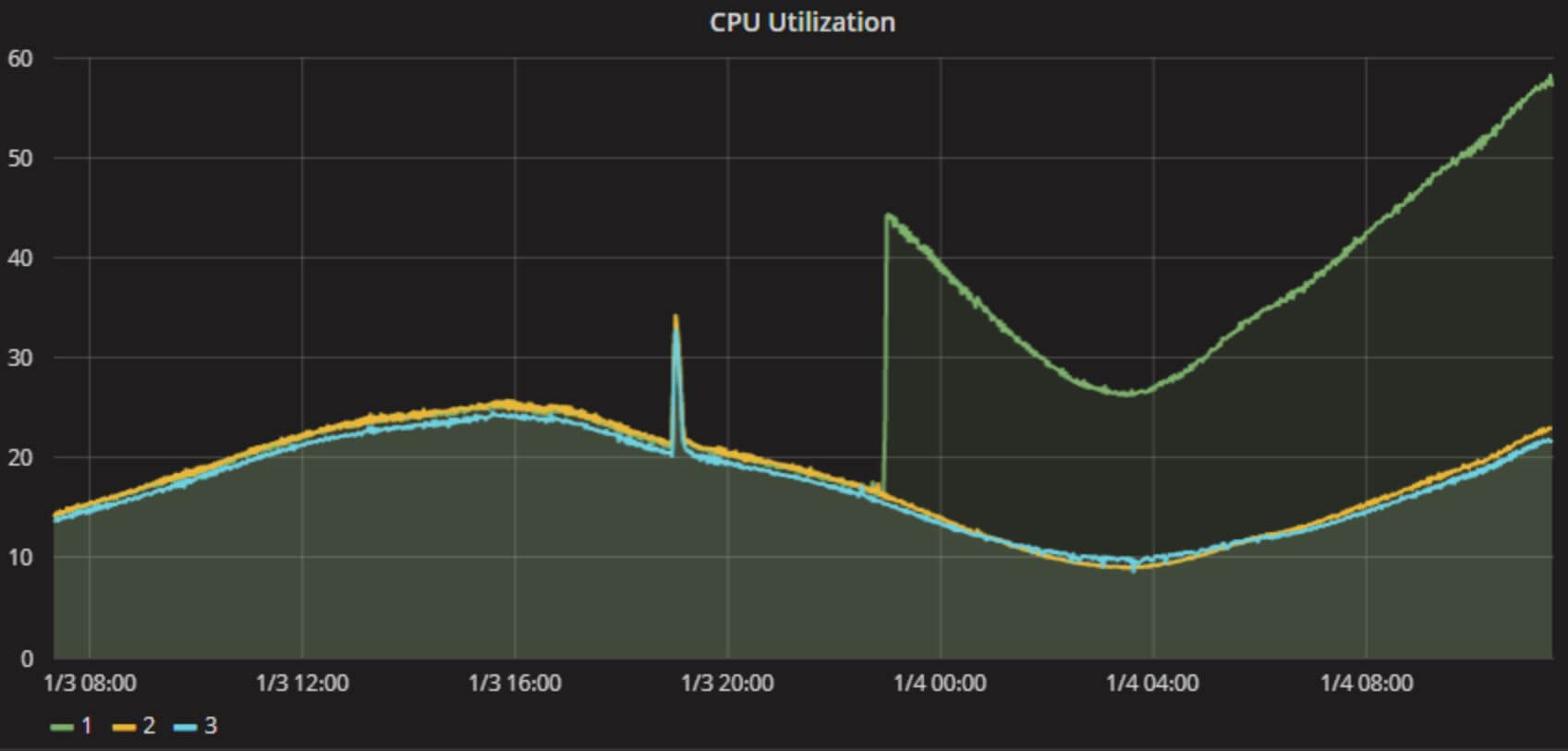

Der Spiele-Entwickler Epic hat nun obigen Screenshot von der Serverauslastung veröffentlicht, allerdings ohne diese weiter zu erklären. Man kann aber sehr gut sehen, an welcher Stelle der Meltdown-and-Spectre Patch eingespielt wurde. Die Prozessorauslastung (falls diese denn auf der Grafik zu sehen ist, wo von ich einfach mal ausgehe) ist plötzlich von durchschnittlichen 20 Prozent auf 40 bis 50 Prozent gestiegen. Und da sind plötzlich wieder die angedrohten 30 Prozent Performance-Verlust.

Wenn die Server ohnehin nur halb ausgelastet sind ist das erst einmal kein dringendes Problem. Zwar steigt der Energieverbrauch und die Lebensdauer nimmt ab, aber das kann man sich in Ruhe ansehen. Fahren die Server aber schon vorher an der Grenze, dann hat man ein ernsthaftes Problem und kann die Lasten nicht mehr abfangen.

Ich denke dass sich die Lücke in den nächsten Tagen und Wochen auch auf viele Web-Server auswirken dürfte, die nicht gerade bei den großen Anbietern stehen. Große Cloud-Anbieter wie Google oder auch Amazon dürften damit keine all zu großen Probleme haben, aber der durchschnittliche Anbieter mit Standard-Servern könnte überfordert sein. Da seit Monaten an Patches gearbeitet wird, ist auch nicht davon auszugehen dass die vorherige Situation wiederherstellbar ist.

Google hat schon vor einigen Tagen bekannt gegeben, dass die eigene Infrastruktur kaum betroffen ist. Die Systeme sind abgesichert und der Performance-Verlust ist in einem nicht nennenswerten Bereich. Dabei darf man aber zwei folgende Punkte nicht vergessen: Google hat die volle Kontrolle über die Server, hat diese selbst konzipiert, baut sie selbst und betreibt sie selbst. Man kann also sehr viel mehr Hand anlegen als kleinere Anbieter. Als Entdecker der Lücke hat auch kein Unternehmen so früh bescheid gewusst wie Google.

Da das ursprüngliche Embargo morgen endet, und offiziell nicht aufgehoben wurde, ist es gut möglich dass es im Laufe des morgigen Tages neue Informationen zur Lücke gibt.

Mehr zum Thema

» Auch Chromebooks betroffen?! Sicherheitslücke in Intel-Prozessoren könnte Millionen Computer ausbremsen

» Google äußert sich zur Prozessor-Sicherheitslücke: Android & Chrome OS betroffen & viele weitere Details

» Meltdown and Spectre: Ausführliche Informationen rund um die von Google entdeckte CPU-Sicherheitslücke

» Meltdown and Spectre: So lässt sich der Chrome-Browser gegen die CPU-Sicherheitslücke absichern

» Meltdown and Spectre: Google äußert sich zu den Performance-Einbußen bei den eigenen Cloud-Servern

GoogleWatchBlog bei Google News abonnieren | GoogleWatchBlog-Newsletter