VirusTotal: So könnt ihr mit Googles Virenscanner viele Informationen zu Dateien und Dokumenten auslesen

Der Download und die Installation von neuen, unbekannten, Apps kann schnell zum Ärgernis werden. Es empfiehlt sich, nach Möglichkeit auf die großen App Stores zu setzen oder sich anderweitig abzusichern, etwa mit Googles VirusTotal. Doch der Virenscanner kann nicht nur sein JA oder NEIN abgeben, sondern auch detaillierte Informationen zur Struktur und Funktionsweise von ausführbaren Dateien geben. Kann für Fachkundige sehr interessant sein.

Googles in der breiten Masse kaum bekannter Virenscanner VirusTotal ist ein sehr starkes Tool zur Analyse von Dateien aller Art. Der Scanner jagt jede Datei durch mehrere Dutzend Scanner-Engines und liefert ein Gesamtergebnis, sodass man sich bei grünem Licht sehr sicher sein kann, dass die Datei oder die App vertrauenswürdig ist. Und wenn man die Dateien schon einmal durchleuchtet, kann man auch gleich zusätzliche Informationen zur Struktur liefern. Genau das tut die Plattform schon seit mehreren Jahren, ohne dass es sonderlich weit verbreitet wäre.

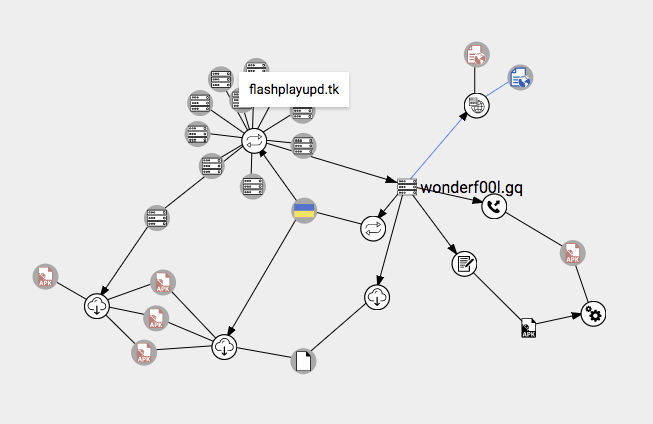

Wenn ihr eine Datei hochladet, müsst ihr ein paar Sekunden (je nach Dateigröße auch 1-2 Minuten) Geduld haben, bis die Virenscanner im Hintergrund ihre Arbeit erledigt haben. Anschließend ploppen einige zusätzliche Tabs am oberen Rand auf, bei denen ihr Abhängigkeiten ablesen könnt. Wirklich interessant wird es beim „Virtual Graph“, das ihr über das Icon in der rechten oberen Ecke aufrufen und richtig tief einsteigen könnt. Je nach Datei und deren verfügbare Informationen könnt ihr Ressourcen sehen, eingebundene Medien, Quelltext-Dateien und vieles mehr.

Herauslösen und herunterladen lassen sich diese nicht, aber ein solcher interaktiver Baum mit ausklappbaren Abhängigkeiten und mehr ist schon sehr interessant. Vielleicht mehr für die Nutzer, die in der Materie drinstecken oder selbst Apps entwickeln.

So lässt sich mit VirusTotal etwa herausfinden, dass die Facebook-App aus über 10.500 Dateien besteht und unkomprimiert eine Größe von 120 MB hat. Außerdem sehen wir einzelne CPP-Dateien, Bilder, Grafiken, Videos, Töne und vieles mehr. Zu allen Daten lassen sich dann weitere Bäume und Verbindungen aufklappen. So stößt man dann z.B. auch darauf, dass in der Facebook Android-App eine Chrome-Extension integriert ist (warum auch immer ?!).

Eine spannende Sache, die zwar nur für „Nerds“ wirklich interessant ist und dem Durchschnittsnutzer nicht wirklich weiterhilft, aber dennoch ist es doch ganz interessant zu sehen, was sich alles hinter den unscheinbaren APK-Dateien versteckt. Wer sich damit auskennt, kann auch noch weitere Nodes ergänzen und tiefere Analysen durchführen. Mit APK-Dateien funktioniert das am besten, aber ihr könnt auch für ausführbare Dateien auf anderen Plattformen (.exe und co) solche Daten abrufen. Selbst für Dokumente gibt es viele Auflistungen und zusätzliche Informationen.

» VirusTotal: Beispiel Facebook-App

» YouTube Player: Neue Funktionen werden ausgerollt – Videos in Dauerschleife, Video-Hotspots & mehr

GoogleWatchBlog bei Google News abonnieren | GoogleWatchBlog-Newsletter