Sicherheitslücke in Android-Smartphones: Gefälschte Provider-Konfiguration als Phishing-Einfallstor

Aktuell streiten Apple und Google über iPhone-Sicherheitslücken und nun haben externe Sicherheitsforscher eine neue Sicherheitslücke auf sehr vielen Android-Smartphones entdeckt. Dafür kommt eine recht alte Technologie zum Einsatz, die zwar keine große Bedeutung mehr hat, aber dennoch von praktisch allen Herstellern umgesetzt wurde. Einem Angreifer ist es damit möglich, den gesamten Traffic zu entführen und das Smartphone zur Wanze zu verwandeln.

Google stopft mit dem Android-Sicherheitsupdate jeden Monat Dutzende Sicherheitslücken im Betriebssystem, die häufig in den modernen Medien-Komponenten oder der Treiber-Software zu finden sind. Aber es müssen nicht immer die modernen Komponenten sein, denn auch die grundlegenden Technologien wie die altehrwürdige SMS eignen sich nach wie vor für einen Angriff – das haben Sicherheitsforscher in einem neuen Bericht nun wieder erwiesen.

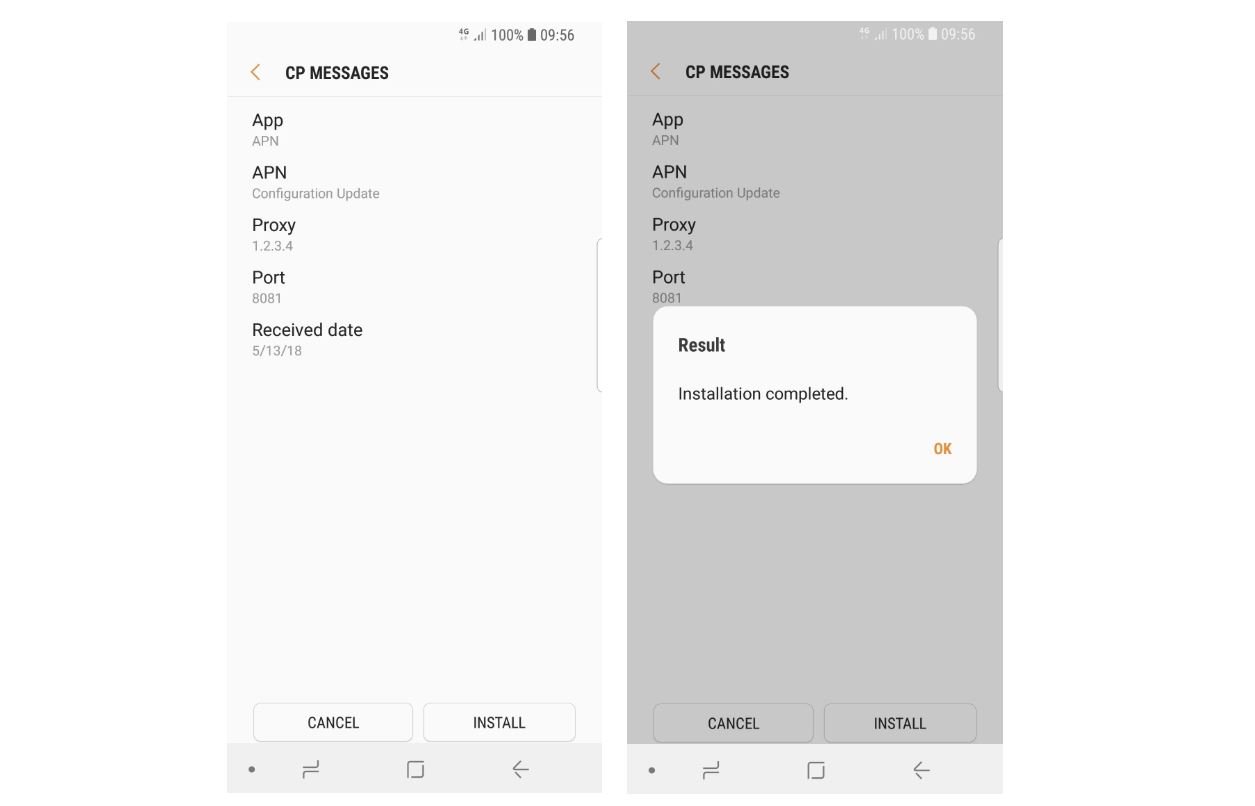

Die Sicherheitsforscher von Check Point Research haben nun einen Bericht veröffentlicht, in dem sie ein sehr einfach umsetzbares Szenario beschreiben, das einen Angriff per Konfigurationsnachricht ermöglicht. Alles, was ein Angreifer tun muss, ist eine solche Nachricht an die Opfer zu versenden und sie dazu motivieren, die Installation zu beginnen. Weil diese Nachrichten, wenn überhaupt, vom Provider versendet werden, kann sich der Angreifer einfach als dieser ausgeben und schon wird vermutlich ein Großteil der Nutzer die Installation starten.

Diese Konfigurationsdatei ist eigentlich dafür gedacht, die Server für die Datenverbindungen auf dem Smartphone einzustellen, was in den meisten Fällen per SIM-Karte erledigt wird, aber eben noch immer auch per SMS erledigt werden kann. Ein Angreifer kann an dieser Stelle einfach einen beliebigen Proxy-Server eintragen und somit den ganzen Datenverkehr des Nutzers abhören, entführen und auch relativ problemlos gefälschte Webseiten ausgeben. Wie leicht das funktioniert, seht ihr in folgendem Video.

Die Umsetzung dieser Konfiguration gehört nicht zum Android-Betriebssystem, sondern wird von den Smartphone-Herstellern implementiert und ist aus diesem Grund bei vielen Herstellern unterschiedlich gelöst. Während Samsung-Smartphones ausnahmslos jede Konfiguration angenommen hatten, musste bei vielen anderen Herstellern die IMSI-Nummer mitgesendet werden, die von Apps aber sehr leicht ausgelesen werden kann. Hat der Angreifer also schon eine schadhafte App auf dem Smartphone des Nutzers platziert, ist das keine große Hürde.

Samsung soll die Lücke bereits mit einem Android-Sicherheitsupdate im Mai gestopft haben, LG hat es im Juli gestopft. Huawei will das Problem bei allen zukünftigen Geräten beheben und Sony nimmt das Problem nicht ernst und will die Lücke aufgrund der Standard-Umsetzung nicht stopfen. Dass Huawei nur zukünftige Modelle sichern will, ist aber auch nicht besser. iPhones sind übrigens nicht betroffen.

Problematisch daran ist, dass man die Nutzer kaum schützen kann, außer wenn sie einfach darauf verzichten würden, auf den Installieren-Button zu tippen – aber der ist ja bekanntlich immer sooo verlockend 😉

» Viele Details zu dieser Sicherheitslücke

Siehe auch

» Apple beschuldigt Google der bewussten Panikmache: Streit um die neu entdeckten iPhone-Sicherheitslücken

GoogleWatchBlog bei Google News abonnieren | GoogleWatchBlog-Newsletter