Neue Snowden-Dokumente: NSA wollte Google Play Store & Samsung Apps mit Malware infizieren

Lange schon nichts mehr von der NSA und Edward Snowden gehört – doch die Stille täuscht. Heute kamen brisante Akten an das Licht, in denen wieder einmal die Google-Nutzer als Ziel der Spionage genannt werden: Über den gezielten Angriff auf Server von Google und Samsung sollten deren App Stores infiziert werden, so dass sich Nutzer ganz ohne ihr Wissen Malware installieren und fortan von der NSA überwacht werden können.

Eigentlich dachten wir, dass uns in punkto NSA-Spionage gar nichts mehr schocken kann, doch die jetzt aufgetauchten Pläne sind wieder einmal unglaublich: Natürlich sind die Smartphones der Nutzer schon längst in das Visier der Spione gerückt, da diese massenhaft persönliche Daten enthalten und praktischen jeden Besitzer gläsern machen. Also wollte man diese mit speziellen Malware-Apps infizieren, ohne dass der Nutzer dies merken würde. Auch die Betreiber der Server sollten natürlich im unklaren darüber bleiben.

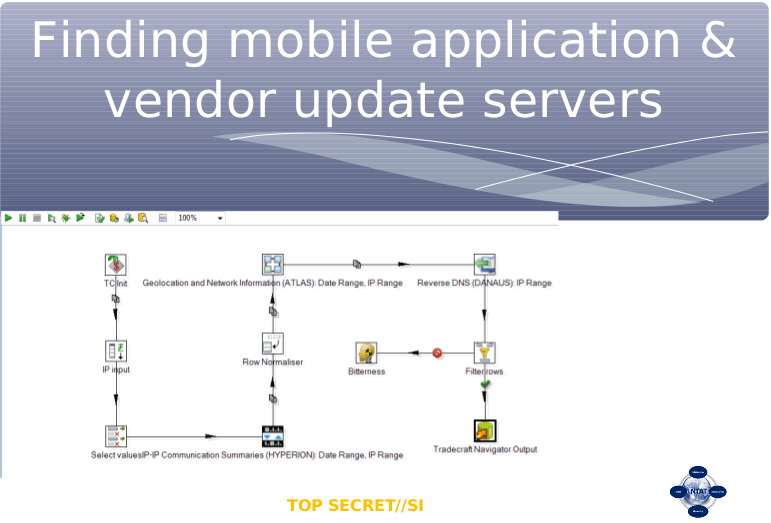

Wie die Dokumente aus dem Jahr 2011 und 2012 belegen, hatte man geplant die Server der App Stores von Google und Samsung anzugreifen und von dort direkt Inhalte an die Smartphones der Nutzer verteilen. Wenn der Zugriff auf die Server dann erst einmal besteht, sollte die Kommunikation zwischen ihnen und den Nutzern angezapft und manipuliert werden. Statt also die gewünschte App auszuliefern, sollten dem Nutzer 1:1 Kopien der Apps, aber eben mit NSA-Backdoor, ausgeliefert werden. Der Nutzer würde sich in Sicherheit wiegen, da er glaubt nur eine einfache App aus dem Play Store zu laden.

Zwar ist die Kommunikation zwischen den Nutzern und den Servern verschlüsselt, aber schon seit einiger Zeit gibt es Berichte darüber dass die NSA auch SSL geknackt hat und somit ebenfalls vollen Zugriff auf die Kommunikation hat. Geplant war vor allem der Angriff von Google Play-Servern in Frankreich, die den gesamten nordafrikanischen Raum abdecken und mit Apps beliefern. Bei Samsung wollte man anscheinend gleich den weltweiten App-Markt infizieren, was sich angesichts der vorinstallierten Samsung-Apps wohl ebenfalls sehr lohnen dürfte.

Ob das Vorhaben tatsächlich umgesetzt wurde oder die Aktion im Planungsstadium geblieben ist ist bisher nicht bekannt, man darf aber davon ausgehen dass man diese oder ähnliche Wege sicherlich in der Vergangenheit genutzt hat und auch heute noch nutzt. Die Dokumente mit dem Titel „IRRITANT HORN“ können bei DocumentCloud direkt online angesehen werden. Wer sich also ein weiteres mal antun möchte wie uns die NSA jahrelang ausspioniert hat – und dies immer noch tut – bekommt hier viele Details zu diesem Vorhaben.

» Die Dokumente bei DocumentCloud

GoogleWatchBlog bei Google News abonnieren | GoogleWatchBlog-Newsletter